セキュリティ特集

NIST SP 800-171をベースにした実践的対策と、現場で求められる認証・EDRの重要性

防衛装備品の調達や開発に関わる企業・団体に対し、近年、サイバーセキュリティ対策の強化が強く求められています。

その中核となるのが、防衛省が定める「防衛産業サイバーセキュリティ基準」です。

本特集では、防衛産業サイバーセキュリティ基準の概要と、その背景にある米国NIST SP 800-171との関係性を整理したうえで、実際のシステム運用において重要となる多要素認証(MFA)やEDRといった具体的な対策について解説します。

防衛装備品調達に関わる企業・団体、またそれらを支援するSIerの方々にとって、実務に直結する内容となることを目指します。

防衛産業サイバーセキュリティ基準とは

防衛装備品調達とサイバーセキュリティ

防衛産業では、設計情報、技術情報、調達情報など、機微性の高い情報を扱います。

これらの情報がサイバー攻撃によって漏えい・改ざんされるリスクは、単なる企業リスクにとどまらず、国家安全保障に直結する課題です。

こうした背景から、防衛省は防衛装備品の調達に関わる企業・団体に対し、一定水準以上のサイバーセキュリティ対策を求めるため、2022年4月に防衛産業サイバーセキュリティ基準を整備し、2023年度より運用が開始され、2023年4月から、防衛関連の調達契約を対象に、防衛省や防衛装備庁と直接契約を結ぶ企業だけでなく、その企業のサプライチェーンに含まれる委託先企業に対しても、準拠が求められています。

基準の目的

防衛産業サイバーセキュリティ基準の目的は、大きく以下の点に集約されます。

- 防衛関連情報の機密性・完全性・可用性の確保

- サプライチェーン全体を含めた統一的なセキュリティ水準の確保

- 海外、特に米国との制度・考え方の整合性確保

単なる「ガイドライン」ではなく、防衛産業に関わる企業が満たすべき実務的な要求事項として位置付けられている点が特徴です。

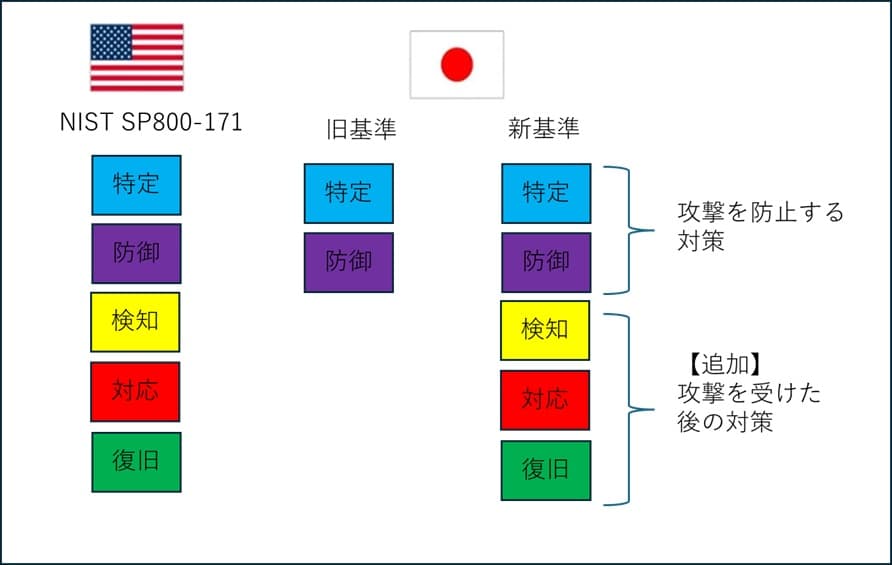

米国NIST SP 800-171をベースにした基準

NIST SP 800-171とは

防衛産業サイバーセキュリティ基準の大きな特徴の一つが、米国国立標準技術研究所(NIST)が策定した「SP 800-171」をベースとしている点です。

NIST SP 800-171は、

「非連邦情報システムおよび組織における管理対象非機密情報(CUI)の保護」

を目的として策定されたセキュリティ基準で、米国の防衛産業では事実上の標準となっています。

なぜNIST SP 800-171がベースなのか

日本の防衛産業においても、以下の理由からNIST SP 800-171をベースとした考え方が採用されています。

- 米国防衛産業とのサプライチェーン連携

- 国際的に通用するセキュリティフレームワークの採用

- 技術的・運用的に具体性の高い管理策が整理されている点

結果として、防衛産業サイバーセキュリティ基準では、アクセス制御、識別と認証、監査とログ管理、インシデント対応など、NIST SP 800-171に沿った管理項目が求められています。

図1:NIST SP800-171と防衛産業サイバーセキュリティ基準の新基準

実務で重要となる「認証強化」と「侵害検知」

形式的対応では不十分

防衛産業サイバーセキュリティ基準は、文書整備だけで満たせるものではありません。

実際の運用において、なりすまし・不正アクセス・マルウェア侵入をどう防ぎ、どう検知するかが重要になります。

特に多くの組織で課題となりやすいのが、以下の2点です。

- ID・パスワードのみに依存した認証

- 侵入後の挙動を把握できないエンドポイント管理

防衛装備庁では定期的に基準の解説や様式を更新しており、2026年1月15日に「システムセキュリティ実装計画書」の資料一式が更新されています。その中の「適合チェックリスト(ひな形)」では、以下のような確認項目・ポイントが記載されています。

- 保護システム利用者がユーザセッションのロックを解除(利用再開)する際は多要素認証を利用することとしているか。

- 保護システムへのログオンは多要素認証になっているか。

- 不正アクセスを検知した場合は、アラートを保護システム管理者、担当者に通知するよう保護システムに設定しているか。

- 内部の兆候、外的な状況変化に関する情報を収集・分析し、システム監視体制や監視範囲を適切に調整しているか。

上記含めた主な要求事項のポイントは以下です。

- アクセス制御: 認証の強化や多要素認証の導入。

- インシデント対応: 攻撃を受けた際の迅速な検知と報告体制の整備。

- サプライチェーン管理: 元請け企業だけでなく、再委託先の中小企業にも同等のセキュリティ水準を求める。

※詳細なガイドラインや提出様式は、防衛装備庁の公式サイトで常に最新版を確認することが推奨されます。

多要素認証によるアクセス制御強化

ARCACLAVISシリーズの活用

NIST SP 800-171では、「識別と認証」の強化が明確に求められています。

その中核となるのが多要素認証(MFA)です。

ARCACLAVISシリーズの特長

弊社が提供するARCACLAVISシリーズは、以下のような特長を持つ多要素認証ソリューションです。

- 既存システムに後付けで導入可能

- オンプレミス環境・閉域網環境にも対応

- ICカード、生体認証など複数要素を組み合わせた認証

これにより、防衛関連システムにおいて求められる

「誰が、いつ、どの端末からアクセスしているか」

を確実に管理することが可能になります。

EDRによるエンドポイントの可視化と対応力強化

侵入を前提とした対策の重要性

どれだけ入口対策を強化しても、サイバー攻撃を100%防ぐことは困難です。そこで重要となるのが、EDR(Endpoint Detection and Response)です。

EDRは、エンドポイント上の挙動を常時監視し、不審な動作を検知・可視化・対応するための仕組みです。

関連サービス

EDRによるエンドポイントの可視化と対応力強化

防衛産業サイバーセキュリティ基準やNIST SP 800-171が求めるログ取得、監視、インシデント対応体制を実現する上で、EDRは極めて有効な対策となります。

弊社では、多要素認証による入口対策と、EDRによる侵入後対策を組み合わせることで、実運用に耐えるセキュリティ対策をご提案しています。

関連サービス

まとめ:基準対応を「実効性のある対策」へ

防衛産業サイバーセキュリティ基準への対応は、

単なるチェックリスト対応ではなく、実際に機能するセキュリティ対策が求められます。

- NIST SP 800-171をベースにした考え方を理解する

- 認証強化(多要素認証)による不正アクセス防止

- EDRによる侵害検知と対応力の向上

これらを組み合わせることで、防衛産業に求められるサイバーセキュリティ水準を、現実的な運用で実現することが可能です。